Page 266 고등학교 정보통신 교과서

P. 266

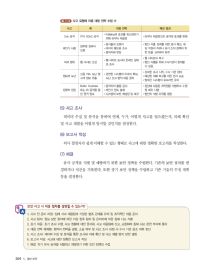

표 Ⅴ-4 사고 유형에 따른 대응 전략 수립

사고 예 대응 전략 예상 결과

• Follding의 효과를 최소화하기

Dos 공격 TFN DDoS 공격 • 라우터 재설정으로 공격의 효과를 완화

위해 라우터 재설정

• 증거물의 포렌식 • 범인 식별, 징계를 위한 증거 확보, 해

업무용 컴퓨터

비인가 사용 • 이미지 확보와 조사 당 직원의 직위나 과거 조직 정책의 위

오용

• 용의자와 면담 반 등을 고려하여 징계

• 웹 사이트의 복구

• 웹 사이트 모니터 온라인 상태

파괴 행위 웹 사이트 손상 • 범인 식별을 위해 수사기관이 참여할

로 조사

수 있음.

• 상세한 조사 시작, 수사 기관 참여

신용 카드 도난 및 • 관련된 시스템의 이미지 확보,

정보의 도난 • 예상된 피해 복구를 위한 민사 소송

고객 정보 유출 도난 신고 법적 대응 준비

• 얼마간 시스템의 오프라인 유지

Buffer Overfolw • 공격자의 활동 감시 • 침입에 사용된 취약점을 식별하고 수정

컴퓨터 침입 또는 IIS 공격을 통 • 비인가 접속 봉쇄 및 패치 시행

한 원격 접속 • 시스템의 보안 재설정 및 복구 • 범인의 식별 유무를 결정

(5) 사고 조사

데이터 수집 및 분석을 통하여 언제, 누가, 어떻게 사고를 일으켰는지, 피해 확산

및 사고 재발을 어떻게 방지할 것인지를 결정한다.

(6) 보고서 작성

의사 결정자가 쉽게 이해할 수 있는 형태로 사고에 대한 정확한 보고서를 작성한다.

(7) 해결

유사 공격을 식별 및 예방하기 위한 보안 정책을 수립한다. 기존의 보안 절차를 변

경하거나 사건을 기록한다. 또한 장기 보안 정책을 수립하고 기존 기술의 수정 계획

등을 결정한다.

보안 사고 시 대응 절차를 설명할 수 있는가?

1. 사고 전 준비 과정: 침해 사고 대응팀과 기밀한 협조 관계를 유지 및 조직적인 대응 준비

2. 사고 탐지: 정보 보안 장비에 의한 이상 징후 탐지 및 관리자에 의한 침해 사고 식별

3. 초기 대응: 초기 조사 수행, 사고 정황에 대한 문서화, 사고 대응팀에 신고, 소집하여 침해 사고 관련 부서에 통지

4. 대응 전략 체계화: 최적의 전략을 결정, 소송 여부 및 사고 조사 과정 시 수사 기관 공조 여부 판단

5. 사고 조사: 데이터 수집 및 분석을 통한 조사와 피해 확산 및 사고 재발 방지 방안 결정

6. 보고서 작성: 사고에 대한 정확한 보고서 작성

7. 해결: 차기 유사 공격을 식별하고 예방하기 위한 보안 정책의 수립

264 Ⅴ. 정보 보안

정보통신 3차제출본.indb 264 2017-09-06 오후 5:02:21